在那个忘了什么时候举行的CTF新生赛宣讲会的最后藏了一个菜单,都玩了几天,dalao们应该都解出来了吧!

下面给一下官方答案,按难度递增顺序(应该是吧- -):

FLAG1

在MISC那里就有讲了,就是tover的吃瓜头像里隐写了个flag

FLAG2

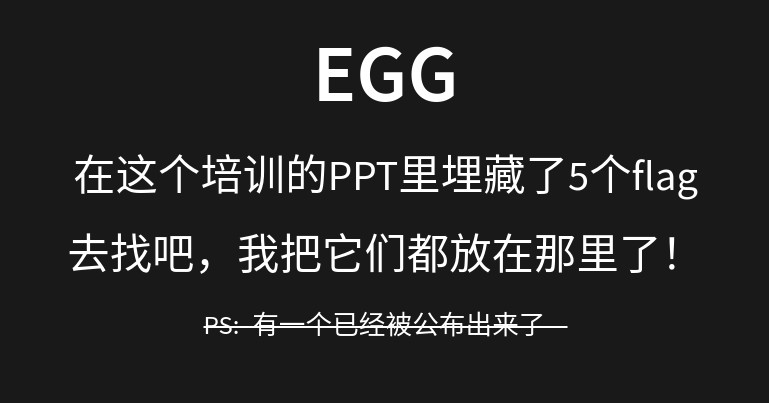

在ppt最后的end里,会发现end没有居中,打开开发者工具会发现隐写了一句话,下面就有个注释掉的flag

FLAG3

在开发者工具的Application->cookies里可以查看该网站的cookie,会看到有一个叫"aFlag"的cookie,它的值是个base64的值,通过以下python脚本可解出来:

flag = 'ZmxhZ3tNeV9jMDBjaTNfYzRufQ=='

print(flag.decode('base64'))

不会py的可以用这个东西代替

FLAG4

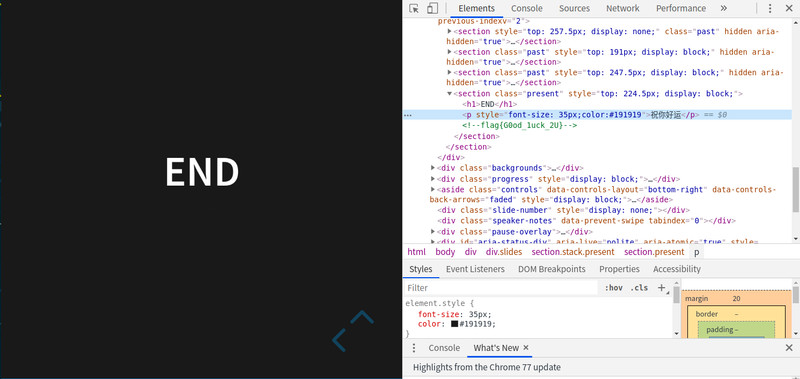

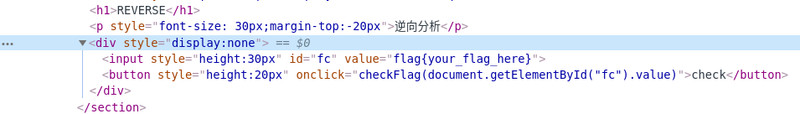

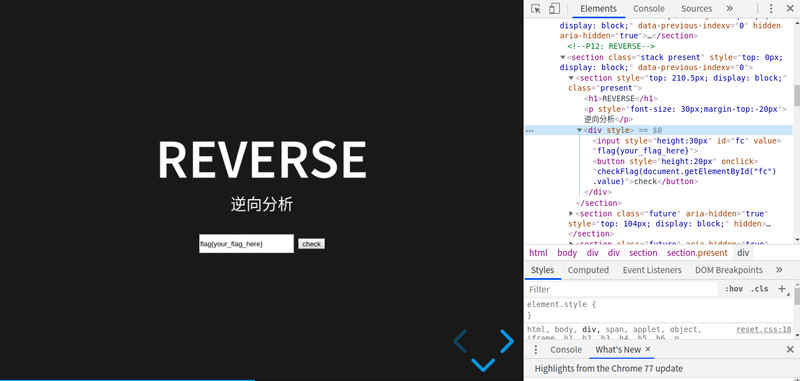

最后的代码里有一个奇怪的函数,上面注释说要逆向一下,函数意思大概是输入一个flag,输出flag是否正确。

往上翻一下会发现这个东西是在这里调用的

把"display: none"删掉后就会有输入框了

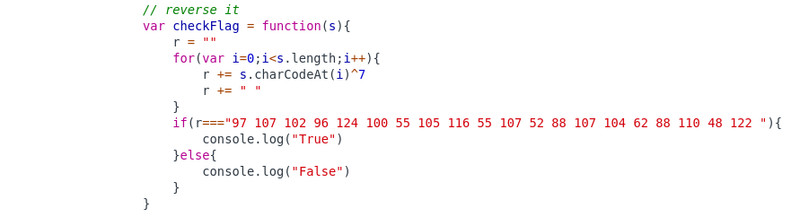

再看一下那个函数的逻辑,大概就是输入的flag的每个字的ascii码异或7后要和那串数字对应相等,所以就直接上脚本了:

r = '97 107 102 96 124 100 55 105 116 55 107 52 88 107 104 62 88 110 48 122'

flag = ''.join(map(chr,map(lambda x:x^7,map(int,r.split(' ')))))

print(flag)

不会python的可以用手代替

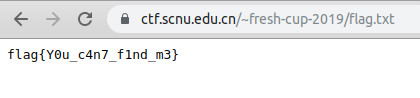

FLAG5

本来这个是最容易弄出来的,但做ppt的人(好像是我?)忘了比赛官网有一些防目录扫描的保护,所以就要靠一点运气才能做出来了hhhhh (dalao们当然可以无视这句话)